Violencia Digital - Prevención

¿Cómo proteger la privacidad digital?

Proteger los datos personales para prevenir la Violencia Digital

En el uso de las tecnologías de la información y comunicación, continuamente compartimos información con otras personas o instituciones a través de plataformas digitales y es necesario protegerlos para que no hagan mal uso de ellos.

Todas las personas tenemos el derecho a la privacidad de nuestros datos personales y para disfrutarla es importante cuidar a quién y qué tipo de información personal compartimos, incluyendo aquellos que se comparten a través de fotografías.

¿Por qué es importante cuidar nuestros datos personales?

• Porque dice quién eres;

• Porque dicen cómo eres;

• Porque pueden revelar una forma de encontrarte;

• Porque pueden revelar información de su entorno o familia.

¿Cómo proteger la privacidad digital?

Para prevenir la violencia digital es fundamental fomentar un uso responsable de las tecnologías de la información.

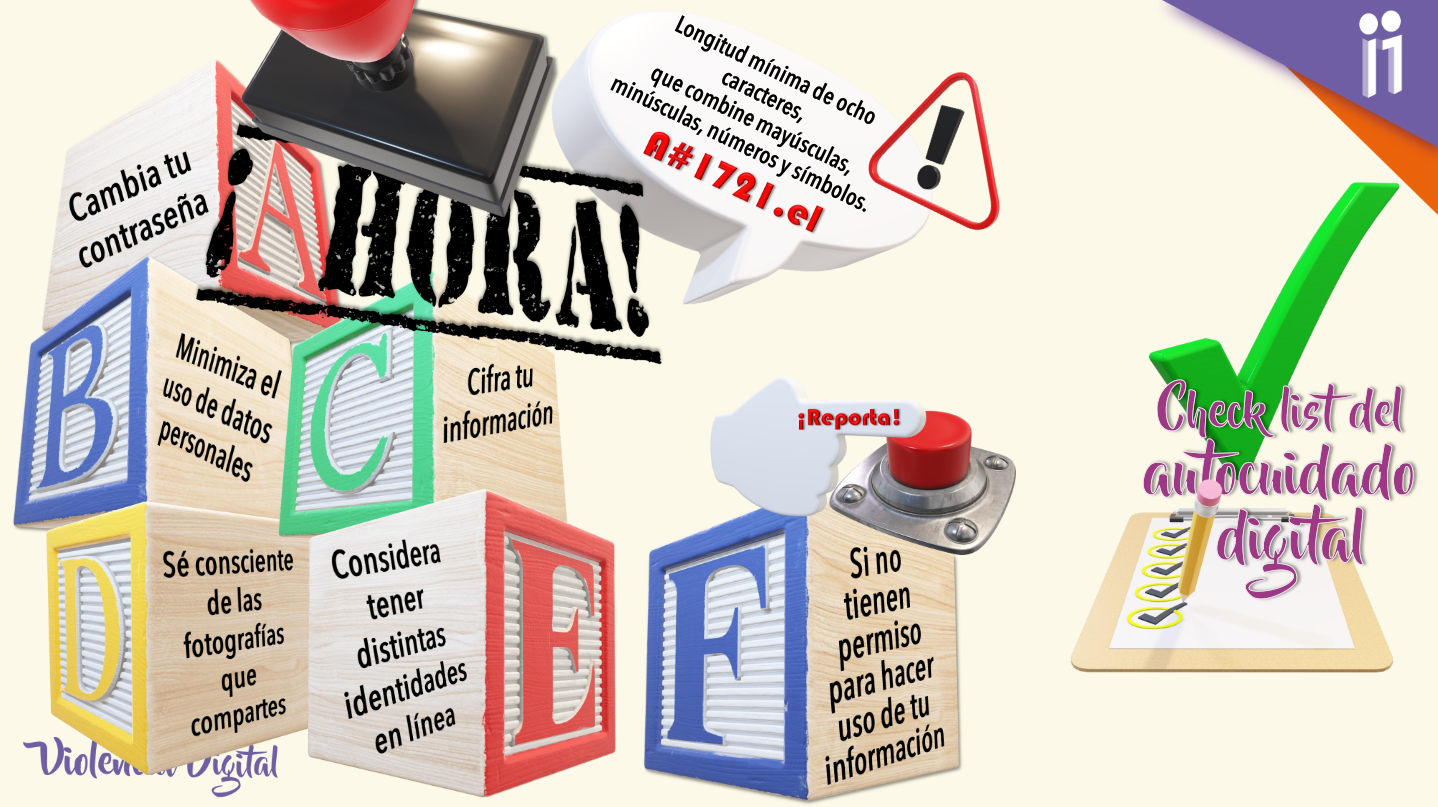

Las siguientes medidas de ciberseguridad ayudan a proteger la privacidad digital:

|

ACTUALIZACIÓN FRECUENTE DE LOS DISPOSITIVOS. | Un dispositivo actualizado es menos vulnerable ante los ciberataques. |

|

PROTECCIÓN FRENTE A ACCESOS NO DESEADOS |

Las contraseñas y los patrones de desbloqueo deben ser secretos, complejos y seguros, pues constituyen la primera barrera de seguridad para proteger la privacidad de tus dispositivos. |

|

CIFRAR EL CONTENIDO |

La mayoría de los sistemas operativos ofrecen la opción de cifrar el contenido del móvil, de forma que para acceder a cualquier información hay que introducir una clave de seguridad. |

|

GESTIÓN DE CONTRASEÑAS. | No revelar a nadie las contraseñas. Debe evitarse apuntarlas y utilizar una misma contraseña para todos los accesos. Para facilitar el trabajo, puede utilizarse una herramienta de gestión de claves. |

|

DETECCIÓN DE USOS NO CONTROLADOS. | Para detectar accesos no permitidos en los dispositivos, debe verificarse que no haya aplicaciones que no se habían instalado y revisar detalladamente las facturas para comprobar que no haya ningún uso no controlado. En caso de robo o pérdida del teléfono, existen herramientas que facilitan la ubicación del dispositivo y permiten bloquearlo de manera remota. |

|

IMPLEMENTAR ACCIONES DE BORRADO SEGURO | Para minimizar accesos o recuperación de información no autorizada se deben usar acciones de borrado seguro. |